عادة ما يكون عالم ماكوس آمنًا تمامًا ، حتى لو لم يكن كذلكملاذ لالتقاط الأنفاس. توجد بعض الاستثناءات ، مثلتم اكتشاف هذا الفيروس في نهاية عام 2023 بواسطة فرق مختبر Moonlock، أوإلى واحد، التي أنشأتها مجموعة كوريا الشمالية لازاروس.

تم تحديد حملة تسلل جديدة ، كوريا الشمالية أيضًا ،: إنها تستهدف المستخدمين على وجه التحديدتطبيقات الفيديو المعتمدة على نطاق واسع. هذه الأدوات غير الضارة على ما يبدو تخفي برنامجًا ضارًا قادرًا على تجاوز الدفاعات التي أقامتها Apple عند تحويلها.

تم اختراق VCAM و CameraAccess بواسطة البرامج الضارة

كشف خبراء الأمن السيبراني Sentinellabs عن كيفية قيام اثنين من التطبيقات الشهيرة ، VCAM و CameraAccess ،الآن بمثابة ناقلاتإلى برنامج ضار يسمى "مرنة». يتم تحويل هذين التطبيقان ، المصممان في البداية لتحسين تجربة المؤتمرات بالفيديو ، كجزء من عملية تسمى "مقابلة معدية». لقب ساخر لوضع التشغيل ، كما سترى ، بسيط وفعال.

لإصابة جهاز كمبيوتر ، يتظاهر القراصنة ، الذين يتظاهرون بأنهم مجندو ، بفشل تقني خلال مقابلة عمل افتراضية. لحل هذه المشكلة الفنية التي تسمى ، فإنهم يشجعون ضحاياهم على أناnstaller هذه التطبيقات التنازلات.

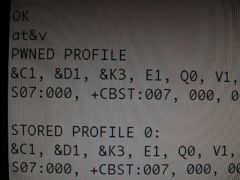

الملف الذي يقدمونه ، عمدمقابليعمل كحاوية ، يخفي ثلاثة مكونات حرجة مترابطة. الأول،installeralert.app، يعرض نفسه كواجهة تثبيت مشروعة لاكتساب ثقة المستخدم. الثاني ،مقابليشكل المحرك الرئيسي للبرامج الضارة ، في حين أن العنصر الثالث يموه بمهارة عن طريق استعارة هويةZoom L'Application.

بعد التثبيت ، ينشر البرنامج الضار وكيل إطلاق (وكيل الإطلاق)الذي يتكامل بعمق في بنية MacOS. يقوم هذا الوكيل ، المصمم للبقاء على قيد الحياة لإعادة تشغيل النظام ، بإنشاء قناة اتصال مشفرة عبر البنية التحتية Dropbox.

هذا الخيار لاستخدام Dropbox كمتجه للتحكم والتحكم ليس خطيرًا: فهو يسمح لحركة المرور الخبيثة بالاندماج في الاتصالات المشروعة ،وبالتالي تجاوز معظم أنظمة اكتشاف الشبكة.

استجابة Apple لهذا الجيل الجديد من التهديدات

لوقف ظاهرة العدوى ، أطلقت Apple تحديثًا لنظام حماية XProtect الخاص بها. يستهدف هذا التحديث على وجه التحديد عدة مكونات من البرامج الضارة ، بما في ذلك تلك التمويه في ملفات نظام MacOS مثلcom.apple.secd.ومع ذلك ، بعض المتغيراتمرنةتمكن من إحباط هذه الحماية.

يشتبه في أن هذه الحملة لديها وسائل مالية قوية ، وربما تدعمها سلطة الدولة. لا يقوم المهاجمون بتشغيل الطلبات المذكورة أعلاه فحسب ، بل يعملون أيضًاتحديثات خاطئة من Google Chrome.

إذا كانت آليات السلامة الأصلية في Apple أولاركًا فعالًا ، فإن استخدام حلول السلامة الثالثة -الحموضةلا يزال هناك حل للنظر فيه. برامج مثل Malwarebytes أو Sophos Home أو CleanMymac X Canتساعدك على اكتشاف هذه التهديدات وحظرها.

بعض النصائح الأساسية: إذا كان عرض العمل أو الاقتراح يبدو جيدًا جدًا ، فالكن حذرا للغاية، غالبًا ما يستخدم المتسللون سحرًا جذابًا لمصيدك. تحقق دائمًا من هوية الشركة أو الشخص الذي يتصل بك بالبحث عن الإنترنتلضمان شرعيتهم. أخيراً،لا تقم أبدًا بتثبيت البرنامجقادمة من مصادر غير معروفة أو غير موثوق بها ، حتى لو طلب منك أحد المجندين.

- يستهدف الهجوم السيبراني الجديد لكوريا الشمالية مستخدمي MAC عن طريق إخفاء برامج التجسس في تطبيقات المؤتمرات بالفيديو.

- يقوم القراصنة بتقمص ضحاياهم من خلال محاكاة الأعطال الفنية أثناء المقابلات الوظيفية وتشجيعهم على تثبيت ملف مصاب.

- عززت شركة Apple حمايةها ، لكن بعض المتغيرات من البرامج الضارة لا تزال تهرب من الدفاعات.

i -nfo.fr - التطبيق الرسمي iphon.fr

على قدم المساواة: Ag tescience